Knowledge Base

DigiCertはすべての公開 TLS 証明書に対する CT ログ記録を必須化します

2026年6月1日より、DigiCert は canary 証明書およびテスト証明書を含むすべての公開 TLS 証明書を、少なくとも 1 つの Certificate Transparency(CT)ログに記録します。

CTログ記録の実施対象は、DigiCertのすべてのパブリックTLS証明書: DV、OV、EV、EU Qualified Website Authentication Certificate(QWAC)、EU QWAC PSD2と、DigiCertの

すべてのブランド(DigiCert®、GeoTrust®、Thawte®、RapidSSL®、Encryption Everywhere®)が含まれます。

このサイトでご案内する項目

- CTログを開始するのはなぜですか?

- このCTログのポリシー変更の影響を受けるかどうか確認できますか?

- TLS証明書をCTログに記録したくない場合はどうすればいいですか?

- CTログにTLS証明書が記録されているかどうかを確認するにはどうすればよいですか?

CTログを必須化するのはなぜですか?

TLS証明書の透明性を高め、インターネットセキュリティをさらに強化するため、Google Chromeルートプログラムポリシーでは、認証局(CA)に対し、2026年6月15日

までにすべてのTLS事前証明書と最終証明書を少なくとも1つのCTログに記録することを義務付けています。Google Chromeルートプログラムポリシーの詳細については、

こちらをご覧ください。 Learn more about the Google Chrome Root Program Policy.

背景

CTログは、すべてのwebPKI認証局による証明書発行の監査可能な記録を作成することで、TLS/SSL証明書のエコシステムを強化します。証明書の透明性について詳しくは、こちらをご覧ください。

2015年以降、Googleは認証局(CA)に対し、拡張認証 (EV) TLS 証明書をパブリックCTログに記録することを義務付けてきました。2018年4月には、組織認証 (OV)

TLS 証明書とドメイン認証 (DV)TLS証明書もパブリックCTログに記録することをCAに義務付け始めました。

CTログはブラウザポリシー上、必須ですが、法的な強制力はありませんでした。

これまで、CTログの記録は、TLS証明書がChromeなどのブラウザで使用される場合にのみ必要でした。ログに記録されていない証明書でもブラウザで動作しましたが、"untrusted”という警告が表示されていました。今回の新しい要件により、すべてのパブリックTLS証明書はログに記録されなければなりません。

これまで CT ログへ記録しない運用が使われていた理由は?

過去には、従来は、ブランド戦略、プライバシー、ネットワークセキュリティなどの理由から、一部の公開 TLS 証明書に含まれるドメイン名を公開したくないというご要望があり、CT ログへ記録しない設定を利用するケースがありました。今後そのような用途では、公開証明書ではなく、Private TLS の利用をご検討ください。

このCTログのポリシー変更で影響を受けるかどうか確認できますか?

2026年6月1日より、DigiCertは、再発行や重複した証明書を含む、新たに発行されたすべてのパブリックTLS証明書をCTログに記録します。また、CertCentralからCTログに関するすべてのオプションを削除します。詳細は下記をご覧ください。

新しいCTログの強制適用による影響を受けるのは、現在TLS証明書をCTログから除外しているお客様のみです。デフォルトでは、DigiCertはすべてのパブリックTLS証明書をCTログに記録しています。そのためほとんどのDigiCertの顧客は、すべてのパブリックTLS証明書をCTログに記録しています。

公開されているTLS証明書はすべてCTログに記録していますか?

はい :すべてのパブリックTLS証明書をCTログに記録している場合は、特に対応をしていただく必要はありません。DigiCertは引き続きお客様のTLS証明書をCTログに記録します。

いいえ:一部のパブリックTLS証明書をCTログから除外している場合は、今回の変更がお客様の環境にも影響します。2026年6月1日以降、TLS証明書をCTログから除外する必要があるかご確認ください。2026年6月1日より前にCTログへ記録せずに発行済の既存のTLS証明書には影響しません。

CertCentralからCTログ記録の「オプトアウト」オプションを削除します。

2026年6月1日より、DigiCertはCertCentralに以下の変更を加えます。:

- CertCentralの以下のCTログ設定を削除します。:

- ユーザー設定ページ (設定 > ユーザー設定)

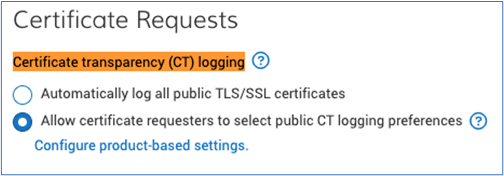

ユーザー設定ページの証明書申請セクション内にある "Certificate Transparency(CT)登録" のオプションを削除します。

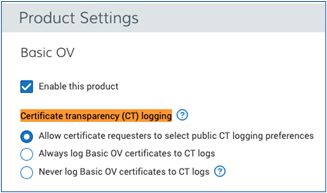

- 製品設定ページ (設定 > 製品設定)

製品設定ページ内にある Certificate Transparency (CT) logging のオプションをすべての DigiCert パブリックTLS 証明書から削除します。

- ユーザー設定ページ (設定 > ユーザー設定)

- お客様のCertCentralアカウントでCTログ記録が有効になります。

お客様がDigiCertに対し、CertCentralアカウントのCTログ記録を無効にするよう依頼された場合も、2026年6月15日のコンプライアンス期限までに、必ずログ記録の設定を有効の状態に戻す必要があります。このアカウントから発行されたすべての公開TLS証明書は、CTログに記録されます。

CertCentralアカウントでCTログが無効になっているかどうかを確認するには、設定 >ユーザー設定 に移動します。証明書申請 セクションの Certificate Transparency(CT)登録 の下に、アカウントでCTログが無効になっている場合は、「申請ごとに、アカウントのCTログが無効になっています」というメッセージが表示されます。

TLS証明書をCTログに記録したくない場合はどうすればいいですか?

現在ご利用中のTLS証明書の使用事例を評価し、どの証明書がパブリックな信頼を必要とするのか、どの証明書が内部的な信頼のみを必要とするのかを判断することを

お勧めします。

パブリックトラスト:TLS証明書にパブリックトラストが必要な場合、それらは公開されているルート階層によって発行され、新しいGoogle Chromeポリシーに従って

CTログに記録されなければなりません。例外はありません。

プライベートトラスト(Private TLS):TLS証明書にパブリックトラストが不要な場合、2026年6月1日以降もTLS証明書を公開CTログに記録されないようにするには、プライベートPKI階層を使用できます。

プライベートPKI階層は、ブラウザのパブリックトラストを必要としないため、ChromeのCTログ記録要件の対象外となります。

- TLS証明書向けX9 PKI

複数の組織が関わる通信を安全に保護するために、DigiCertのTLS証明書向けX9 PKIへの移行をご検討ください。ASC X9 standards bodyによって規制されている

X9 PKIは、ブラウザとは独立した証明書ポリシーに基づいて運用されますが、共通の信頼の基点を用いることで相互運用性を確保します。X9 PKIの詳細と

ご相談については、こちらをご覧ください。 Learn more about X9 PKI and schedule a consultation. - プライベートトラスト

社内業務のみを対象としたプライベートPKIへの移行をご検討ください。DigiCertは、当社の運用ノウハウとセキュリティ投資を活用し、お客様の組織向けに

プライベートPKIの構成と運用を提供いたします。 プライベートPKIに関してはこちらをご参照下さい。

弊社のチームは、お客様の具体的なご要望についてご相談に応じ、お客様のニーズに最適なPKIアーキテクチャの設計をお手伝いいたします。ご質問やご不明な点が

ございましたら、担当のアカウントマネージャーまたはDigiCertサポートまでお問い合わせください。

CTログにTLS証明書が記録されているかどうかを確認するにはどうすればよいですか?

TLS証明書がCTログに記録されているかどうか不明な場合は、個別に確認できます。また、CertCentralのレポートライブラリを使用して、TLS証明書がCTログに記録されているかどうかを確認することができます。

TLS証明書がCTログに記録されているかどうかを確認してください。

- CertCentral の 証明書 > オーダー ページを開く

- オーダーページで 該当のオーダー番号をクリック

- オーダー番号の詳細ページの「詳細」タブで、「証明情報」の下にある「さらなる証明書情報」を展開します。

- CTログには、以下のいずれかのメッセージが表示されます。:

- Logged to public CT Logs

- Not logged to public CT Logs

公開CTログに記録されていないTLS証明書を特定するためのオーダーレポートを作成します。

CertCentralアカウントでレポートライブラリ機能が有効になっている場合、CTログに記録されていないTLS証明書を特定するためのオーダーレポートを作成できます。 オーダーレポートの作成に関してはこちらを参照してください。

- CertCentral メニューのレポートをクリックします。

- レポートライブラリページで、レポートを作成をクリックします。

- カスタムレポートの作成ページで レポートカテゴリを選択の中にあるオーダーを選択します。

- ソースを選択で、下記の中から一つ選び 次へをクリックします。アカウントの種類によりすべてのオプションが表示されていないこともあります。

- すべての部門

- (主要な部門名)からすべてを含める

- 部門を選択

- Schedule reportで Once を選択します。 Specify certificate requested date range menuで All certificates to current date を選択し、Nextをクリックします。

- オーダーレポートの列とフィルターの選択で、デフォルトの設定を使用します。

- 証明書の詳細セクションを展開します。Select Logged to public Certificate Transparency (CT) logs.

- 列の順序の設定内で, デフォルトの順序を使用する または、アルファベット順に並べ替える 又は、手動で並べ替えるを選択します。

- 全て設定出来たら次へをクリックします。

- 通知とアクセスで、追加ユーザーに通知するを展開します。 「別のユーザーを追加する」メニューで、レポートが生成されダウンロード準備が完了した際に

通知する他のユーザーを選択します。 - 形式で、CSV、JSON、またはExcelのいずれかを選択してください。

- レポート名ボックスに、レポートの名前を入力します(例:「CTログに記録されたTLS証明書の注文レポート」)。次に、レポートを作成するを選択します。

- レポートライブラリページでは、CertCentralがレポートの生成を完了すると、レポートのステータスがReadyに変わります。

- レポートが完成したらcsvファイルをダウンロードします。

- Excelでcsvファイルを開き、Logged to public Certificate Transparency (CT) logs列で、フィルターなし機能を使用して、CTログに記録されていないTLS証明書のみを

表示します。