Knowledge Base

デジサートはマルチパーパス型 G2 / G3 ルート証明書をTLS 専用のルート証明書階層へ移行します

Google Chrome ルートプログラムの要件

Google Chromeルートプログラムでは、認証局(CA)に対し、パブリックTLSサーバー証明書をTLS専用の単一用途用ルート階層で発行すること義務付けています。

デジサートはデジタルトラストを強化し、このGoogle Chromeルートプログラムの要件に準拠するため、従来のDigiCert Global Root G2およびDigiCert Global Root G3ルートを、パブリックなRSA/ECC TLSサーバー証明書に特化した単一用途のルート階層に移行します。Google Chromeのルートプログラム要件の詳細については、

こちらをご覧ください。

Items covered in this article

- DigiCert がG2 および G3 ルートを単一目的のルート階層に移行するために行っていること

- G2 および G3 中間CA証明書の失効に備えていただきたいこと

- G5 階層のクロスルート証明書の失効に備えて行っていただきたいこと

- 参考文献

- お問合せ

DigiCert がG2 および G3 ルートを単一目的のルート階層に移行するために

行っていること

DigiCertは一部のG2およびG3 階層の中間CA証明書を失効させます

2026年5月15日、DigiCertは特定のG2およびG3中間CA証明書を失効いたします。これらの中間CA証明書から発行されたエンド・エンティティ証明書は失効せず、

引き続き有効となります。これらの証明書のご利用方法は、その用途や必要性に応じて異なります。詳細は下記をご覧ください。

エンド・エンティティ証明書の信頼チェーンに含まれる中間CA証明書が失効した場合、そのエンド・エンティティ証明書は信頼されていない、または無効とみなされます。

例えば、TLSサーバー証明書を発行した中間CA証明書が失効した場合、ブラウザには「信頼されていません」という警告や「無効な証明書です」というエラーが

表示され、TLSサーバー証明書が有効な中間CA証明書にチェーンされなくなるため、顧客はサイトにアクセスできなくなります。

失効するG2およびG3 階層の中間CA証明書と、影響を受けるエンド・エンティティ証明書

| ルート証明書 | 中間CA証明書から発行された証明書 | 2026年5月15日に失効する中間CA証明書 | 代替の中間CA証明書 |

| DigiCert Global Root G2 | Public TLS | DigiCert Global CA G2 注意: この 中間CA証明書には、Google Chrome に必要なサーバー認証拡張キー使用法 (EKU) が含まれていないため、DigiCert はこの証明書を取り消します。 |

DigiCert Global G2 TLS RSA SHA256 2020 CA1 |

| Public S/MIME | DigiCert G2 SMIME RSA4096 SHA384 2024 CA1 | DigiCert Assured ID SMIME RSA2048 SHA256 2021 CA1 | |

| DigiCert Global Root G3 | Public Code Signing |

|

DigiCert Assured ID G3 CS ECC384 SHA384 2025 CA1 |

|

DigiCert Assured ID G3 EUR CS ECC384 SHA384 2025 CA1 |

DigiCertはG5階層のクロスルート証明書の一部を失効させます

2026年5月15日、DigiCertは2つのG5クロスルート証明書も失効します。G5ルートをトラストアンカーとしてチェーンするエンド・エンティティ証明書は、

有効期限が切れるまで有効かつ信頼されたままです。ただし、クロスルートからの代替信頼パスが必要な場合、クロスルートが失効すると、そのパスは

利用できなくなります。

DigiCertのG5ルートは新しいため、G2およびG3ルートよりも入手しやすい範囲が限られている可能性があります。一部の古いオペレーティングシステムでは、

トラストストアにG5ルートが含まれていない場合があります。DigiCertでは、新しいG5ルートが必須のトラストストアに存在しない場合でも、証明書の信頼性を

確保するために、DigiCert G5クロスルートCA証明書のインストールを推奨しています。

失効するG5 階層のクロスルート証明書と、その影響を受けるエンド・エンティティ証明書

| ルート証明書 | 影響を受ける可能性のある証明書 | 2026年5月15日に失効するクロスルート証明書 | 代替のクロスルート証明書 |

| DigiCert Global Root G3 | Public TLS | G3 Cross Signed DigiCert TLS ECC P384 Root G5 注意: このクロスルート証明書には、Google Chrome に必要なサーバー認証拡張キー使用法 (EKU) が含まれていないため、DigiCert はこの証明書を取り消す必要があります。 |

DigiCert Global G3 cross signed DigiCert TLS ECC P384 Root G5 Serial #: 0D:F2:A8:1F:6B:BE:9A:48:DA:CF:F7:28:F6:7A:B1:FC |

| Public Code Signing | G3 Cross Signed DigiCert CS ECC P384 Root G5 注意:DigiCertは、従来のDigiCertグローバルルートG3ルートを、パブリックなRSA/ECC TLSサーバー証明書に特化した単一用途のルート階層に移行するため、このクロスルート証明書を取り消す必要があります。 |

DigiCert Assured ID G3 cross signed DigiCert CS ECC P384 Root G5 Serial #: 04:9F:BF:80:F4:34:98:D8:02:3D:8E:BC:85:E8:89 :BF |

|

| Note: 2026年4月7日、DigiCertはこの表に新しいクロスルート証明書を追加しました。 | |||

G2 および G3 階層の中間CA証明書の失効に備えていただきたいこと

2026 年 5 月 15 日に失効予定の 中間CA証明書をまだ使用されていますか?またはDigiCert が発行した有効な証明書をお持ちですか?

- いいえ、これらの 中間CA証明書は使用しておらず、発行されたアクティブな証明書もありません。

=>この件での対応は必要ありません。 - はい、まだこれらの 中間CA証明書の 1 つ以上を使用して証明書を発行しています。または、それらから発行された有効な証明書があります。

=>対応が必要です。

2026年5月15日までに行っていただきたいこと

失効される 中間CA(ICA)証明書をまだ使用している場合は、2026 年 5 月 15 日までに新しい 中間CA証明書に切り替え証明書を発行する必要があります。

失効した 中間CA証明書から証明書を発行することはできません。

有効な証明書については、影響を受けるTLSサーバー証明書、コードサイニング証明書、S/MIME証明書がまだ必要な場合は、新しい中間CA証明書から再発行または

更新してください。

失効した中間CA証明書から発行されたエンド・エンティティ証明書は、意図したとおりに機能しない可能性があり、多くの場合、無効/信頼できないと表示されます。

また、これらの証明書は証明書失効リスト(CRL)とオンライン証明書ステータスプロトコル(OCSP)にアクセスできなくなります。中間CA証明書の失効後に証明書を

失効すると、その失効はCRLまたはOCSPに記録されなくなります。これは以下のことを意味します。:

- 侵害されたかどうかをしることができません。

- RFC 5280 PKI 標準に準拠している証明書ソフトウェアは、証明書の検証に失敗し、エンド ・エンティティ証明書を信頼できないものと見なします。

中間CA証明書「DigiCert Global CA G2」 および、それを発行元とするTLSサーバー証明書

2026 年 5 月 15 日までに、必要に応じて次の操作を実行してください。:

- 代替 中間CA証明書を使用しパブリック TLS 証明書の発行を始めてください。

使用を停止する中間CA証明書 使用を開始する中間CA証明書 DigiCert Global CA G2 DigiCert Global G2 TLS RSA SHA256 2020 CA1 - 新しい 中間CA証明書を使用し、影響を受ける TLS 証明書の再発行とインストールを行い、影響を受ける証明書を置き換えてください。

中間CA 証明書「DigiCert G2 SMIME RSA4096 SHA384 2024 CA1」 とそれを発行元とするS/MIME 証明書

必要に応じて2026 年 5 月 15 日までに、次の操作を実行してください。:

- 代替 中間CA証明書を使用し、パブリック S/MIME 証明書を発行し始めてください。

使用を停止する中間CA証明書 使用を開始する中間CA証明書 DigiCert G2 SMIME RSA4096 SHA384 2024 CA1 DigiCert Assured ID SMIME RSA2048 SHA256 2021 CA1 - 新しい 中間CA証明書を使用し、影響を受ける S/MIME 証明書の再発行とインストールを実行し、証明書を置き換えてください。

G3階層のコードサイニングの中間CA証明書とそれを発行元とするコードサイニング証明書

必要に応じて 2026年5月15日までに、以下を実施してください。:

- 署名にタイムスタンプが付いていることを確認してください。タイムスタンプ付きの署名は、コードサイニング中間CA証明書が失効した後も有効です。

- コードサイニング の中間CA証明書が失効する前に、タイムスタンプが付いていないファイルや、必要に応じてその他のファイル タイプを再署名して下さい。

- 代替 中間CA証明書を使用して、公開コードサイニング証明書を発行し始めて下さい。

使用を停止する中間CA証明書 使用を開始する中間CA証明書 - DigiCert Global G3 Code Signing ECC SHA384 2021 CA1

- DigiCert Global G3 Code Signing ECC P256 SHA384 2021 CA1

DigiCert Assured ID G3 CS ECC384 SHA384 2025 CA1 DigiCert Global G3 Code Signing Europe ECC P-384 SHA384 2023 CA1 DigiCert Assured ID G3 EUR CS ECC384 SHA384 2025 CA1 - 影響を受ける証明書を再発行し、必要に応じてコードに署名して下さい。

コードサイニング 中間CA証明書の失効前に、Java ファイルに再署名してください。

Javaは、失効日ではなく証明書のステータスに基づいてコードサイニング証明書の信頼性を確認します。つまり、コードサイニング中間CA証明書が失効すると、失効の時期に関係なく、すべてのJava署名が無効になります。

G5階層の クロスルート証明書の失効に備えて行っていただきたいこと

2026 年 5 月 15 日に失効されるクロスルート証明書を、証明書トラストチェーンに含めていますか?

- いいえ、これらのクロスルート証明書は証明書トラストチェーンに含まれていません。

=>この件での対応は必要ありません。 - はい、証明書トラストチェーンにクロスルート証明書の 1 つまたは両方を含めています。

=>対応が必要です。

2026年5月15日までに下記を実行してください。

エンド・エンティティ証明書チェーンにおいて、DigiCert が失効させるクロスルート証明書を一つまたは両方使用している場合、これらの証明書を再発行する

必要はありません。2026年5月15日までに、各証明書トラストチェーン内のクロスルートCA証明書を置き換えてください。

クロスルート証明書「DigiCert TLS ECC P384 ルート G5 」

- 新しいクロスルート証明書のコピーを取得し各証明書トラストチェーンに追加して下さい。

置き換えが必要なクロスルートCA証明書 使用を開始するクロスルート証明書 DigiCert TLS ECC P384 Root G5 DigiCert Global G3 cross-signed

DigiCert TLS ECC P384 Root G5

Serial #: 0D:F2:A8:1F:6B:BE:9A:48:DA:CF:F7:28:F6:7A:B 1:FC

下記ファイルをダウンロードしてください。: G5 cross signed root certificates.Note:2026年4月7日に、新しいクロス署名ルート証明書をこの表に追加しました。 - TLS 証明書の G5 中間 CA ファイルを開き、古いクロスルート証明書を削除し、新しいルート証明書を追加して下さい。

クロスルート証明書「DigiCert CS ECC P384 ルート G5 」

- 新しいクロスルート証明書のコピーを取得し各証明書トラストチェーンに追加して下さい。

置き換えが必要なクロスルートCA証明書 使用を開始するクロスルート証明書 DigiCert CS ECC P384 Root G5 DigiCert Assured ID G3 cross-signed

DigiCert CS ECC P384 Root G5

Serial #: 04:9F:BF:80:F4:34:98:D8:02:3D:8E:BC:85:E8:8 9:BF

下記ファイルをダウンロードしてください。:G5 cross signed root certificates.Note:2026年4月7日に、新しいクロスルート証明書をこの表に追加しました。 - コードサイニング証明書の G5 中間 CA ファイルを開き、古いクロスルート証明書を削除し、新しいルート証明書を追加して下さい。

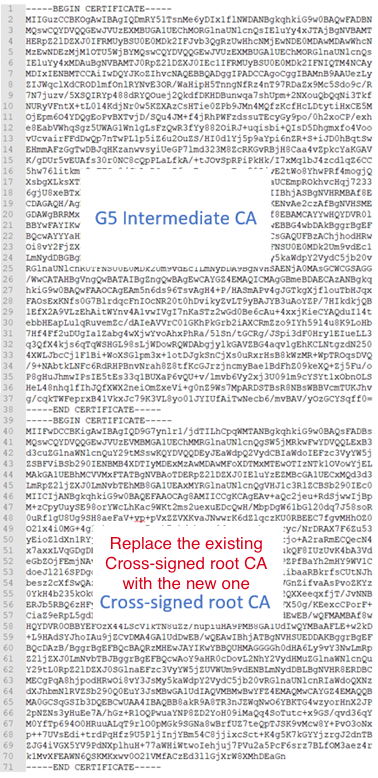

クロスルートCA証明書の置き換え方法

証明書チェーン内のクロスルートを置き換える方法については、下記の手順に従って下さい。

- 新しくクロス署名されたルート CA ファイルをテキスト エディター (メモ帳など) で開きます。

- エディターで、すべての内容をコピーします。

- テキスト エディターで証明書の G5 中間 CA ファイルを開きます。

- G5 中間 CA ファイルの末尾から古いクロスルート CA を削除します。

- 新しくクロス署名されたルート CA ファイルの内容を、G5 中間 CA ファイルの末尾に貼り付けます。

- 更新された G5 中間 CA ファイルを保存します。

- 上記の手順を踏むことにより信頼ストアで新しい G5 ルートが見つからない場合も、サーバー上の証明書は引き続き信頼されるようになります。

参考文献

Google Chrome ルート プログラムのその他の要件および、DigiCert がそれらをどのように満たしているかの詳細については、こちらを参照してください。

お問合せ

ご不明な点がございましたら、担当のアカウントマネージャーまたは DigiCert サポートまでお問い合わせください。